Rappels

Notion d'adressage

Deux types d'adresse existent:

Une adresse MAC (Media Access Control address) est un identifiant physique stocké dans une

interface réseau. Elle est unique au monde.

Elle constitue la couche inférieure de la couche de liaison, c'est-à-dire la couche deux du modèle OSI.

Elle est constituée de six octets, il existe donc potentiellement 248 (environ 281 000 milliards) d'adresses MAC possibles.

Une adresse IP (Internet Protocol) est un numéro d'identification qui est attribué de façon

permanente ou provisoire à chaque périphérique relié à un réseau informatique qui utilise l'Internet Protocol.

L'adresse IP est à la base du système d'acheminement (le routage) des paquets de données sur Internet.

Il existe deux types d'adresse IP :

-

IPv4 : adresse IP codée sur 32 bits en binaire découpée 4 groupes de 8 bits.

-

IPv6 : adresse IP codée sur 128 bits en hexadécimal découpée en 8 groupes de 16 bits. Elle tend à remplacer l'IPv4 qui ne propose plus assez d'adresses.

Ouvrir une console et saisir la commande ipconfig puis ipconfig/all

Comparer avec l'IP obtenue sur mon-ip.com.

Faites de même avec votre téléphone.

Notion de réseau

Un réseau est un ensemble d'objets interconnectés les uns avec les autres via une interface réseau. Il permet de faire circuler des éléments entre chacun de ces objets selon des règles bien définies.

Une adresse IPv4 d'une machine connectée à Internet se compose de deux parties :

-

l'adresse du réseau auquel appartient cette machine,

-

le numéro de poste de la machine (appelée aussi hôte) dans ce réseau.

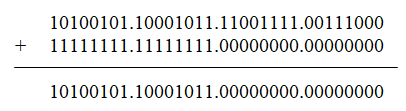

Considérons une machine dont l'adresse IP est 165.139.207.56, adresse qui s'écrit en binaire comme 10100101.10001011.11001111.00111000.

-

Si les deux premiers octets sont utilisés pour l'adresse du réseau :

-

le réseau a pour adresse 165.139.0.0 soit en binaire 10100101.10001011.00000000.00000000,

-

la machine hôte est celle ayant pour numéro 207.56 dans ce réseau.

-

-

Si les trois premiers octets sont utilisés pour l'adresse du réseau :

-

le réseau a pour adresse 165.139.207.0 soit en binaire 10100101.10001011.11001111.00000000,

-

la machine hôte est celle ayant pour numéro 56 dans ce réseau.

-

On suppose ici que les trois premiers octets sont utilisés pour le nom du réseau.

-

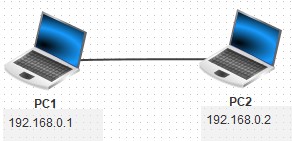

Voici deux PC reliés par un câble Ethernet appartenant au même réseau (Sur les anciennes cartes réseaux, il fallait même un câble croisé).

-

Voici deux PC appartenant à deux réseaux différents, réseaux reliés par un routeur.

Quelle est la particularité des adresses IP d'un même réseau ?

-

Entourer les différents réseaux.

-

Donner le nom de ces réseaux.

Pour extraire facilement le groupe de bits correspondant à l'adresse du réseau, on utilise un masque de sous-réseau.

Le masque sous réseau est la donnée d'une suite de nombres qui ressemble à un adresse IPv4 dont les valeurs non nuls identifient le réseau.

Considérons de nouveau une machine dont l'adresse IP est 165.139.207.56, adresse qui s'écrit en binaire comme 10100101.10001011.11001111.00111000.

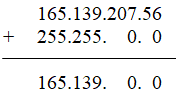

Le masque de sous-réseau 255.255.0.0 permet d'obtenir l'adresse du réseau 165.139.207.56 par addition binaire

ET entre l'adresse IP et le masque de sous-réseau :

Ainsi le "+" ici est à lire comme un "et": 1 ET 1 = 1 ; 1 ET 0 = 0 ; 0 ET 1 = 0 ; 0 ET 0 = 0.

soit en écriture décimale :

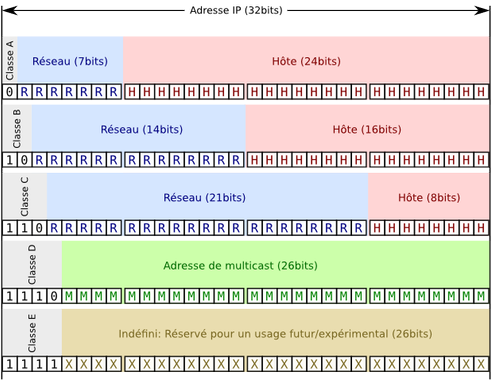

Avant 1993, la notion de classe d'adresses avait été définie et utilisée afin de connaître l'adresse du réseau auquel

appartient une machine connectée à Internet uniquement à partir de son adresse IPv4.

Cette adresse du réseau était utilisé dans les protocole de routage.

Cette adresse du réseau était utilisé dans les protocole de routage.

Du fait de l'accroissement fulgurant de la taille d'Internet, de la limitation en nombre des adresses IPv4,

et la mauvaise répartition de la distribution de l'espace d'adressage à partir des classes d'adresses, le système

d'agrégation CIDR a été mis en place en 1993.

CIDR (Classless InterDomain Routing) (routage sans classes entre domaines) est un schéma d'adressage IP. Une adresse IP avec CIDR est une IP normale suivie d'un slash (/) et du nombre de bits de l'adresse IP correspondant à l'adresse du réseau.

L'adresse 149.236.23.47/16 signifie que :

-

l'adresse IP est 149.236.23.47,

-

l'adresse du réseau est écrit sur 16 bits donc que le masque de sous-réseau est 11111111.11111111.00000000.00000000, c'est-à-dire ce masque est 255.255.0.0.

-

l'adresse du réseau est donc 149.236.0.0.

Pour chacune des adresses suivantes, préciser l'adresse IP, le masque de sous-réseau ainsi que le l'adresse IP du réseau :

-

201.34.156.75/24.

-

201.34.156.75/26.

-

201.34.156.75/20.

On considère la notation CIDR "/28".

-

Quel est le masque de sous-réseau correspondant à cette notation ?

-

Combien d'adresses différentes peut-on écrire dans un même réseau ?

-

Pourquoi le nombre d'hôtes est limité à 14 dans ce réseau ?

Un fournisseur d'accès internet se voit allouer un bloc d'adresses IP avec un CIDR de 19.

-

Combien d'adresses IP différentes peut octroyer ce fournisseur d'accès ?

-

Pourquoi seulement 8190 machines peuvent se voir attribuer une adresse IP différentes dans ce réseau ?

Vu les besoins de ses clients locaux, le fournisseur d'accès décide de créer des sous-réseaux de taille variable :

-

un client a besoin d'un réseau local de 200 ordinateurs,

-

les autres ont besoin de liens points-à-point : le CIDR attaché aux adresses IP est alors "/30".

-

Quelle est la valeur maximale du nombre entier apparaissant dans le CIDR lié au réseau local de 200 ordinateurs ?

-

Combien de machines différentes peuvent être attachées à un sous-réseau dont le CIDR est avec "/30" ?

Dans toute la suite du cours nous considérerons que pour les adresses IP, le masque de sous-réseau est 255.255.255.0, comme cela on peut facilement identifier le réseau.

Par exemple: l'IP 192.168.0.156 est dans le réseau 192.168.0.0, l'IP 172.154.1.254 est dans le réseau 172.154.1.0, ...

Il existe quatre types de réseaux qui sont classés en fonction de la localisation, de la distance, ou encore du débit :

-

Le PAN(Personal Area Network) : réseau personnel ou domestique (quelques mètres), désigne un type de réseau informatique restreint en matière d'équipements, c'est le réseau de votre box.

-

Le LAN (Local Area Network) : réseau local (10 m à 1 km), intra entreprise permettant l’échange de données et le partage de ressources.

-

Le MAN (Metropolitan Area Network) : réseau métropolitain (jusqu'à 10 km) qui permet la connexion de plusieurs sites à l’échelle d’une ville.

-

Le WAN (Wide Area Network) : réseau à l’échelle d’un pays, généralement celui des opérateurs. Le plus connu des WAN est Internet.

Une vidéo pour résumer:

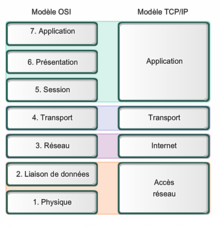

Modèle OSI et TCP/IP

Le modèle OSI est constitué de sept couches, alors que le modèle TCP/IP n'en possède que 4

image: wikibooks.org

Une vidéo pour résumer:

Matériel réseau: Hub, switch ou routeur ?

Hub

Le Hub (concentrateur en français) est l’équivalent de la multiprise en électricité, il répète les données reçues en les transmettant à toutes les machines connectées, ce qui réduit considérablement la bande passante.

Le HUB agit seulement au niveau de la couche 1 du modèle OSI, c’est-à-dire qu’il ne voit que des bits (10010111..).

Si au moins deux machines transmettent en même temps il y a collision.

Le Hub pose d’importants problèmes de sécurité en facilitant l’écoute sur le réseau.

Switch

A la différence du HUB, le switch (commutateur en français) distribue les données à la machine destinataire, il travaille donc sur les deux premières couches du modèle OSI. Le switch va réussir à "décoder" les entêtes de la trame pour trouver l'adresse MAC de destination. Il a une table de correspondance (adresse mac = port x) et il renvoie la trame uniquement à ce destinataire.

Le switch permet également d’éviter les collisions, si la machine que l’on tente de joindre est occupée, un nouvel essai sera effectué plus tard.

Il n’y a donc plus de partage de bande passante et la sécurité est accrue.

Routeur

les routeurs opèrent au niveau de la couche 3 du modèle OSI. Le routeur permet de faire le lien entre différents réseaux, il possède donc au moins deux interfaces réseaux. Si plusieurs routes sont disponibles, il va choisir la meilleure pour acheminer les paquets.

Le routage

Exemple

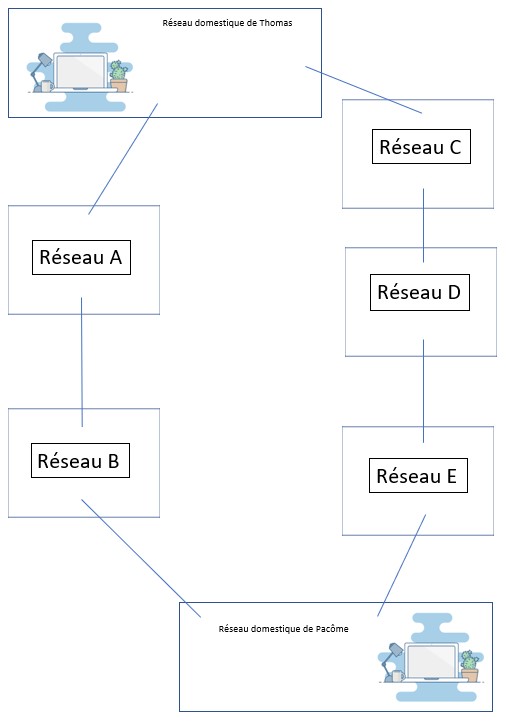

Thomas veut envoyer une lettre de remerciement à son ami Pacôme Toullemonde, habitant à Liège, qui lui a prêté un manuel de NSI.

Il rédige donc un courrier, le place dans une enveloppe sur laquelle il inscrit le nom, le prénom, le numéro, la rue, le code postal, la ville et enfin le pays. Puis il dépose le tout à la poste de Saint-Dizier.

L'agent de la poste ne connaît pas Pacôme, mais il sait que la lettre doit aller en Belgique.

Une fois arrivée en Belgique, l'agent de poste Belge ne connaît toujours pas Pacôme, mais il sait qu'il doit envoyer la lettre vers un nouveau centre de tri, celui de Liège.

Arrivée au centre de Liège, la lettre va au bureau de poste correspondant au quartier de Pacôme. Et enfin elle sera remise au facteur qui distribue le courrier dans la rue de Pacôme, afin qu'il la dépose dans sa boite aux lettres.

Nous pouvons ici faire une analogie entre les réseaux postaux et les réseaux informatiques :

-

Thomas et son ami sont des machines.

-

Les centres de tris par des routeurs.

-

Le facteur est un switch.

Définition

Le routage est le processus qui permet de sélectionner un chemin dans un ou plusieurs réseaux pour transmettre des données depuis un expéditeur jusqu'à un ou plusieurs destinataires. Le routage n’est pas exclusivement destiné aux réseaux informatiques tel qu’internet, il existe aussi dans d’autres domaines comme les réseaux de transports, les réseaux téléphoniques, ...

Par la suite nous nous intéresserons uniquement au routage au sein des réseaux informatiques.

Il existe deux types de routage :

-

Le routage statique qui consiste à indiquer l'adresse IP des réseaux que l'on cherche à atteindre. Les administrateurs vont configurer les routeurs un à un au sein du réseau afin d'y saisir les routes (Ils vont renseigner manuellement pour chaque adresse le nom de l'interface du routeur ou l'adresse IP du routeur voisin) à emprunter pour aller sur tel ou tel réseau. Chaque routeur ainsi paramétré permettra de faire le lien entre deux réseaux.

Si le réseau global est complexe, la configuration peut être fastidieuse et source d'erreurs.

De plus si le reseau évolue, il faudra le mettre à jour manuellement.

Ce type de routage peut-être intéressant pour des raisons de sécurité si on veut maîtriser la route des paquets.

Ce type de routage reste très localisé. -

Le routage dynamique permet quant à lui de se mettre à jour de façon automatique.

Un protocole de routage va permettre aux différents routeurs de se comprendre et d'échanger des informations de façon périodique ou événementielle afin que chaque routeur soit au courant des évolutions du réseau sans aucune intervention de l'administrateur du réseau.

Pourquoi définir des protocoles de routage ?

Thomas veut envoyer un message à son ami Pacôme

Mais pour qu'un paquet de données puisse aller de l'ordinateur de Thomas à l'ordinateur de Pacôme, doit-il passer par les réseaux A et B ou les réseaux C, D et E ?

On pourrait penser que la première proposition est préférable car le chemin est plus court, il n'y a que deux réseaux à traverser, mais il est possible que le chemin passant par les réseaux C, D et E soit plus rapide.

Nous allons étudier deux protocoles réseaux afin de tenter de répondre à cette question.

Le protocole RIP

Définition et principe

Le protocole RIP (Routing Information Protocol ou protocole d'information de routage)

est un protocole de routage IP à vecteur de distance (couple adresse, distance)

s'appuyant sur

l'algorithme de Bellman-Ford

afin de déterminer la route permettant d'atteindre la destination en traversant le moins de routeurs

(on parle de nombre de sauts minimum).

Dans ce protocole le nombre de sauts est la métrique utilisée et il ne peut excéder quinze.

Dans ce protocole, la meilleure route à prendre est celle qui demandera le moins de sauts entre le routeur de départ et le routeur d'arrivée.

-

Toutes les trente secondes, les routeurs envoient à leurs voisins directs (ceux avec qui ils sont directement reliés), les adresses IP des réseaux qu'ils connaissent ainsi que la métrique, c'est-à-dire le nombre de sauts, pour les rejoindre.

-

Le routeur qui reçoit les informations d'un voisin va augmenter automatiquement la métrique de un, afin de tenir compte du saut entre lui et le routeur qui vient de lui envoyer les informations.

-

Le routeur analyse alors les informations et plusieurs cas sont possibles:

-

S'il trouve un reseau inconnu il l'ajoute à sa table de routage.

-

S'il trouve une route vers un réseau connu plus courte, il actualise sa table de routage en gardant cette route et en supprimant la plus longue.

-

Si il trouve une route vers un réseau connu de même métrique, il l'ignore.

-

Si il trouve une route vers un réseau connu plus longue, il l'ignore.

-

Un autre cas est possible c'est la modification de la topologie du réseau, c'est-à-dire la modification de l'architecture (physique ou logique) de celui-ci. En cas de modification topologique, le routeur actualise sa table de routage en tenant compte des modifications reçues de proche en proche (modification du nom d'une interface réseau.....)

-

-

Si un routeur voisin ne donne pas d'information le concernant au bout de trois minutes, la métrique de 16 lui est automatique attribuée, ce qui permet de le considérer comme injoignable.

Construction d'une table de routage

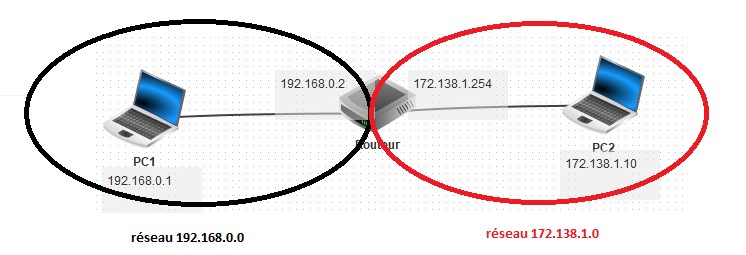

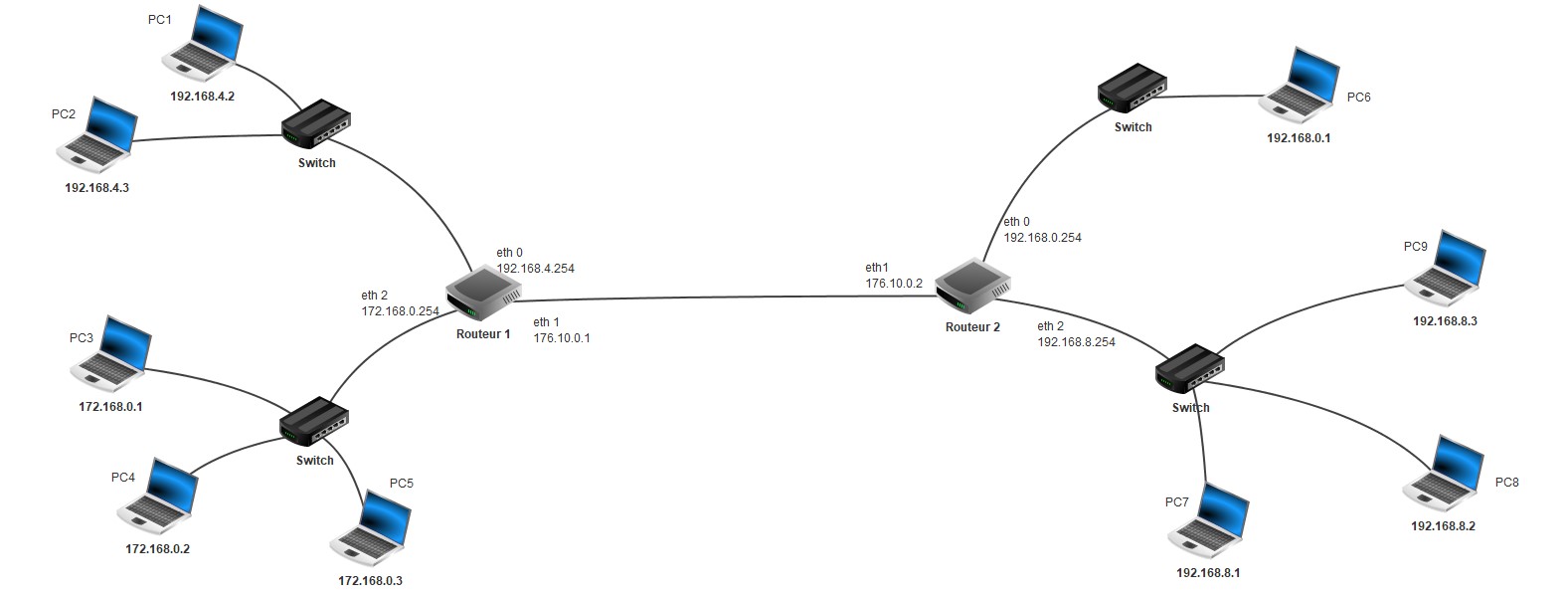

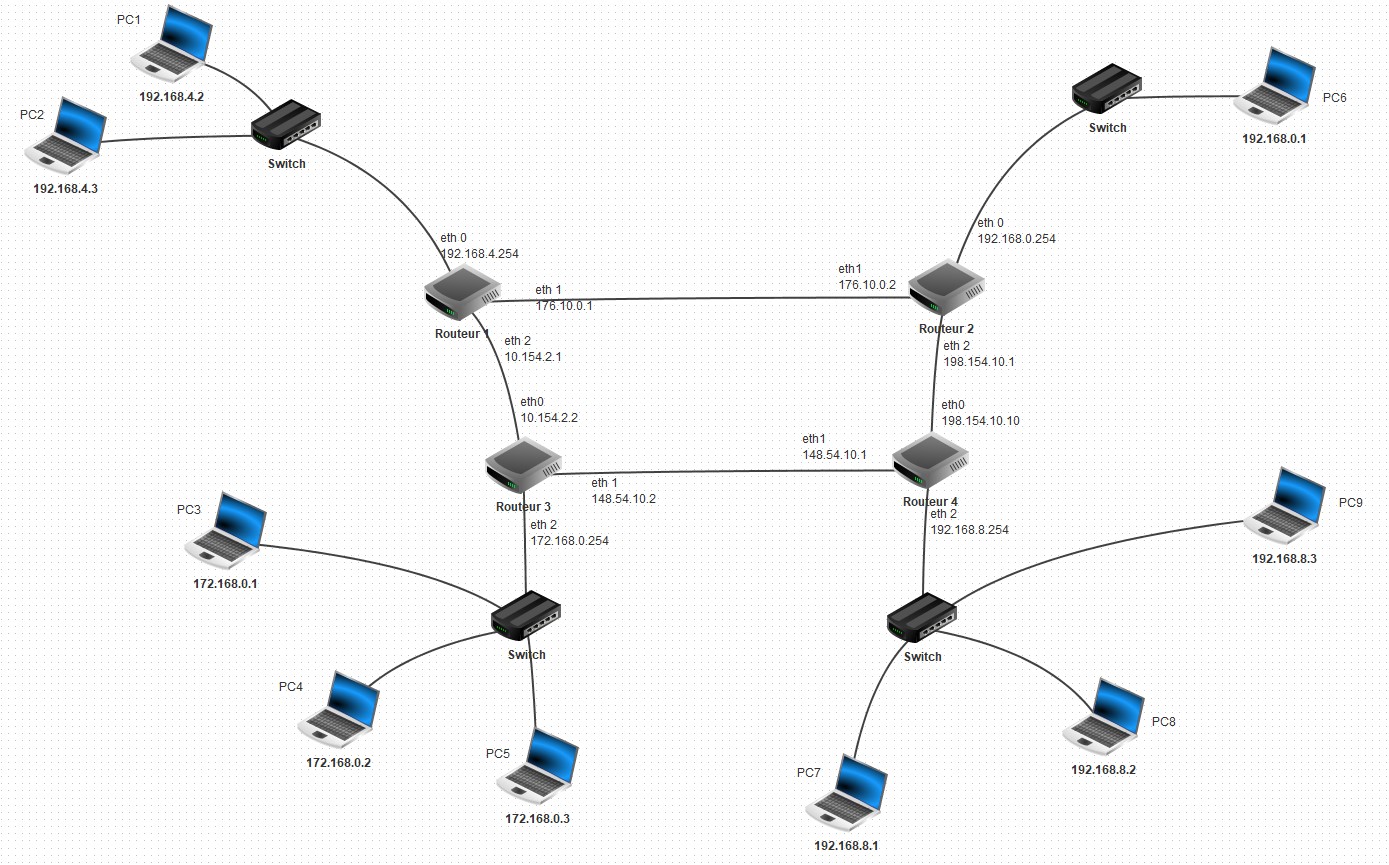

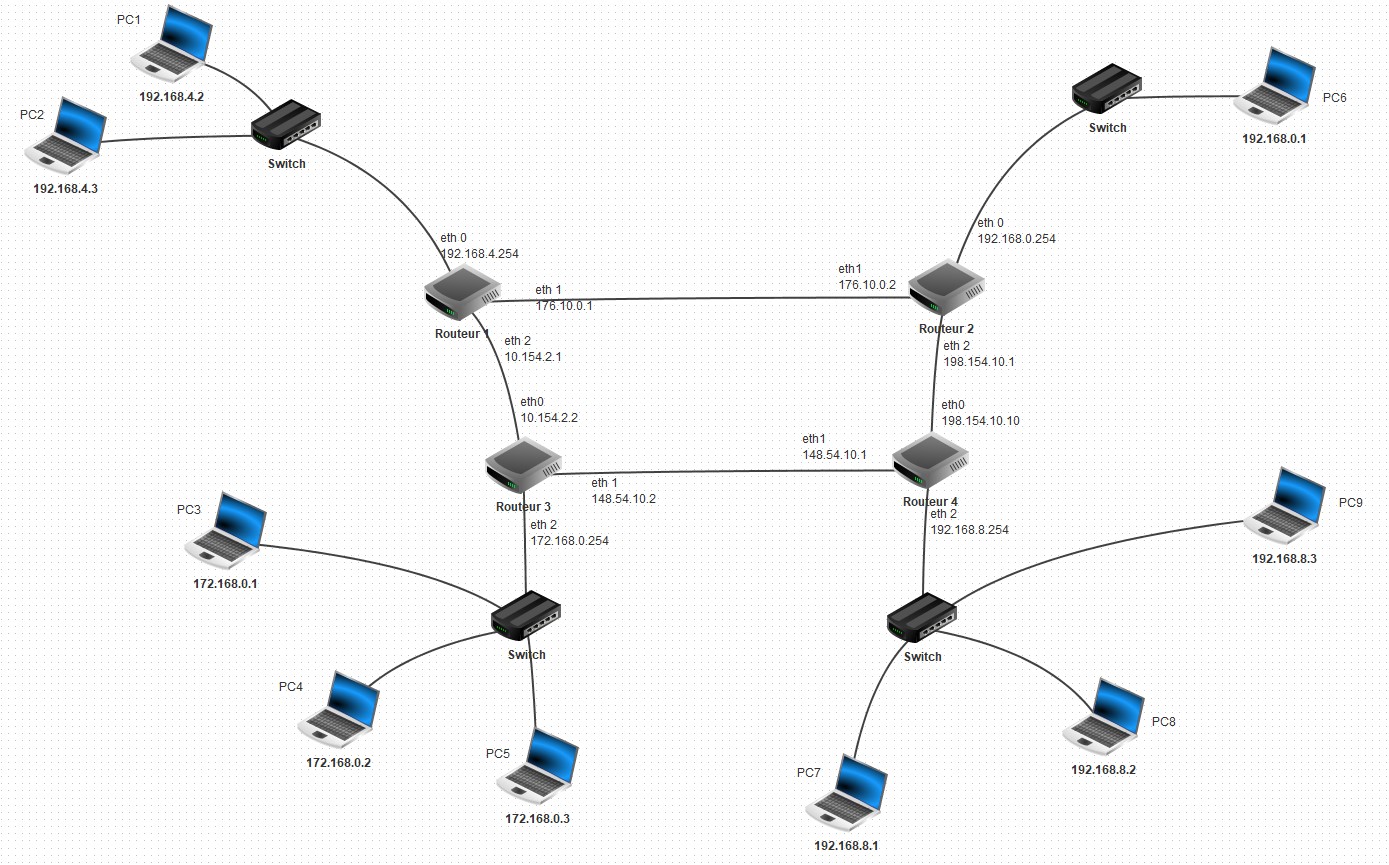

On considère le schéma suivant représentant des réseaux locaux différents reliés par des routeurs, où tous les masques sont en 255.255.255.0 (les trois premiers octets indiquent donc le réseau)

La machine PC1 veut communiquer avec PC6, or PC1 a pour IP 192.168.4.2/24 et PC6 192.168.0.1/24 elles ne sont donc pas sur le même réseau.

Quand PC1 va envoyer des paquets au routeur 1, ce dernier va voir que PC6 n'est pas dans le même réseau et va devoir trouver un moyen de joindre PC6.

Pour cela il va consulter sa table de routage. Mais comment est-elle construite?

Pour le comprendre, commençons par décrire un peu le schéma ci-dessus. Le routeur 1 a trois interfaces réseaux :

-

eth0 qui a pour IP 192.168.4.254 et qui est relié au réseau 192.168.4.0/24,

-

eth1 qui a pour IP 176.10.0.1 et qui est relié au réseau 176.10.0.0/24,

-

eth2 qui a pour IP 172.168.0.254 et qui est relié au réseau 172.168.0.0/24.

Le routeur 1 peut donc joindre directement trois réseaux le 192.168.4.0/24, le 176.10.0.0/24 et le 172.168.0.0/24.

Pour ces trois réseaux atteignables sans sauts, la métrique vaut 0.

Il peut donc faire une première table de routage :

| Réseau | Interface | Métrique |

|---|---|---|

| 192.168.4.0/24 | eth0 | 0 |

| 176.10.0.0/24 | eth1 | 0 |

| 172.168.0.0/24 | eth2 | 0 |

Cette table de routage se lit de la façon suivante : pour accéder au réseau 192.168.4.0, on passe par l'interface eth0 (Ethernet 0) et la métrique est de 0 car on est directement relié.

Le routeur 2 a également trois interfaces réseaux:

-

eth0 qui a pour IP 192.168.0.254 et qui est relié au réseau 192.168.0.0/24,

-

eth1 qui a pour IP 176.10.0.2 et qui est relié au réseau 176.10.0.0/24,

-

eth2 qui a pour IP 192.168.8.254 et qui est relié au réseau 192.168.8.0/24.

Le routeur 2 peut donc joindre directement trois réseaux le 192.168.0.0/24, le 176.10.0.0/24 et le 192.168.8.0/24, il peut donc faire lui aussi une première table de routage :

| Réseau | Interface | Métrique |

|---|---|---|

| 192.168.0.0/24 | eth0 | 0 |

| 176.10.0.0/24 | eth1 | 0 |

| 192.168.8.0/24 | eth2 | 0 |

Maintenant le routeur 1 va envoyer les informations qu'il connaît au routeur 2, et inversement (cette opération se répétant toutes les trente secondes)

Le routeur 1 découvre donc deux nouveaux reseaux par l'intermédiaire du routeur 2, le 192.168.0.0/24 et le 192.168.8.0/24, il va donc les ajouter à sa table de routage, en précisant l'interface qui permet d'y accéder (l'IP de routeur 2) et en augmentant la métrique de 1( car il y a maintenant un saut de plus).

Voici donc la table de routage de routeur 1 mise à jour:

| Réseau | Interface | Métrique |

|---|---|---|

| 192.168.4.0/24 | eth0 | 0 |

| 176.10.0.0/24 | eth1 | 0 |

| 172.168.0.0/24 | eth2 | 0 |

| 192.168.0.0/24 | 176.10.0.2 | 1 |

| 192.168.8.0/24 | 176.10.0.2 | 1 |

Établir la table de routage du routeur 2 mise à jour.

On peut préciser la table de routage du routeur 1 écrite précédemment :

| Réseau | Interface | Métrique |

|---|---|---|

| 192.168.4.0/24 | eth0 | 0 |

| 176.10.0.0/24 | eth1 | 0 |

| 172.168.0.0/24 | eth2 | 0 |

| 192.168.0.0/24 | 176.10.0.2 | 1 |

| 192.168.8.0/24 | 176.10.0.2 | 1 |

En effet, dans ce tableau ont été placés dans la colonne "interface" à la fois :

-

l'interface eth... de la carte réseau d'où l'on sort du routeur pour atteindre directement un réseau,

-

l'adresse 176.10.0.2 de la carte réseau permettant d'accéder au routeur 2, routeur qui est l'étape suivante pour atteindre les réseaux 192.168.0.0 et 192.168.0.4.

Pour différencier les deux cas, l'adresse d'un réseau voisin permettant (peut-être en plusieurs étapes) d'atteindre un autre réseau est appelée adresse passerelle.

On peut ainsi réécrire la table de routage du routeur ainsi en séparant "interface" et "passerelle" :

| Réseau | Interface | Passerelle | Métrique |

|---|---|---|---|

| 192.168.4.0/24 | eth0 | - | 0 |

| 176.10.0.0/24 | eth1 | - | 0 |

| 172.168.0.0/24 | eth2 | - | 0 |

| 192.168.0.0/24 | - | 176.10.0.2 | 1 |

| 192.168.8.0/24 | - | 176.10.0.2 | 1 |

Réécrire la table de routage du routeur 2 de l'exercice précédent en différenciant "interface" et "passerelle".

En réalité, une table de de routage d'un routeur stocke trois types d'entrées de routage :

-

les réseaux directement connectés (dans le tableau de la remarque précédente, ce sont ceux des lignes où l'interface est remplie),

-

les réseaux distants (dans le tableau de la remarque précédente, ce sont ceux des lignes où la passerelle est remplie),

-

un itinéraire par défaut : si le routeur doit transférer un paquet vers un réseau n'apparaissant pas dans la liste des routeurs connus alors, il envoie le paquet par défaut le paquet à un autre routeur qu sert alors de passerelle par défaut.

Toutes machines connectées à un réseau possède aussi une table de routage.

Par exemple, votre ordinateur en possède une pour savoir à qui envoyer un paquet pour qu'il arrive au bon destinataire.

En windows, pour obtenir un visuel de cette table, il vous suffit de saisir dans l'invite de

commande : route print ou bien netstat -r.

Vous obtiendrez, entre autres, un visuel proche de celui-ci au lycée :

La première ligne indique la passerelle par défaut, l'adresse de

l'interface du routeur se trouvant dans le même réseau local que l'ordinateur ; routeur qui

doit transférer et acheminer hors du réseau local.

On-link indique que la destination réseau est directement accessible via l'interface réseau locale, sans passer par une passerelle externe.

La métrique apparaissant en dernière colonne est celle de la métrique $\dfrac{10^8}{\text{débit}}$ du protocole OSPF.

Table avec plus de routeurs

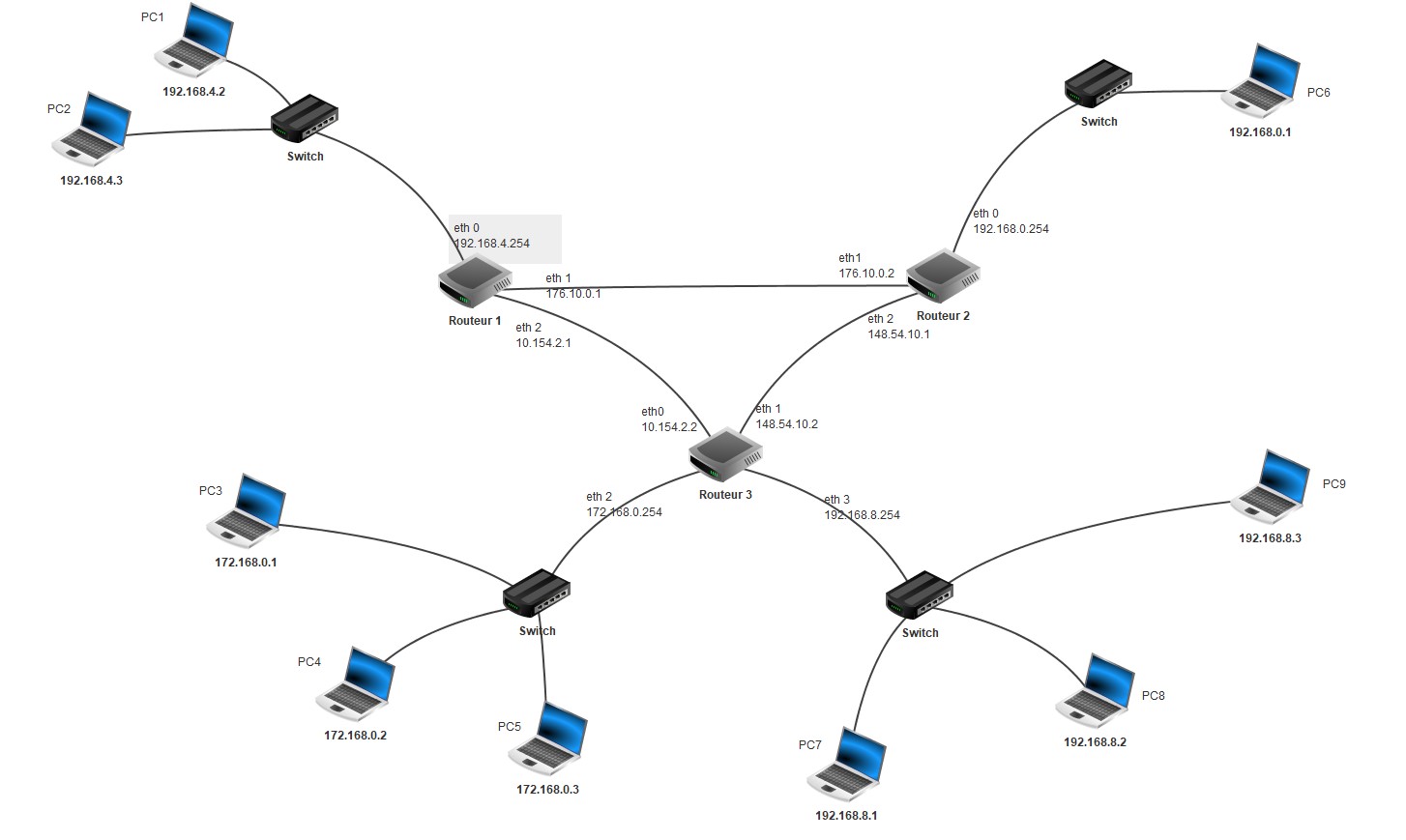

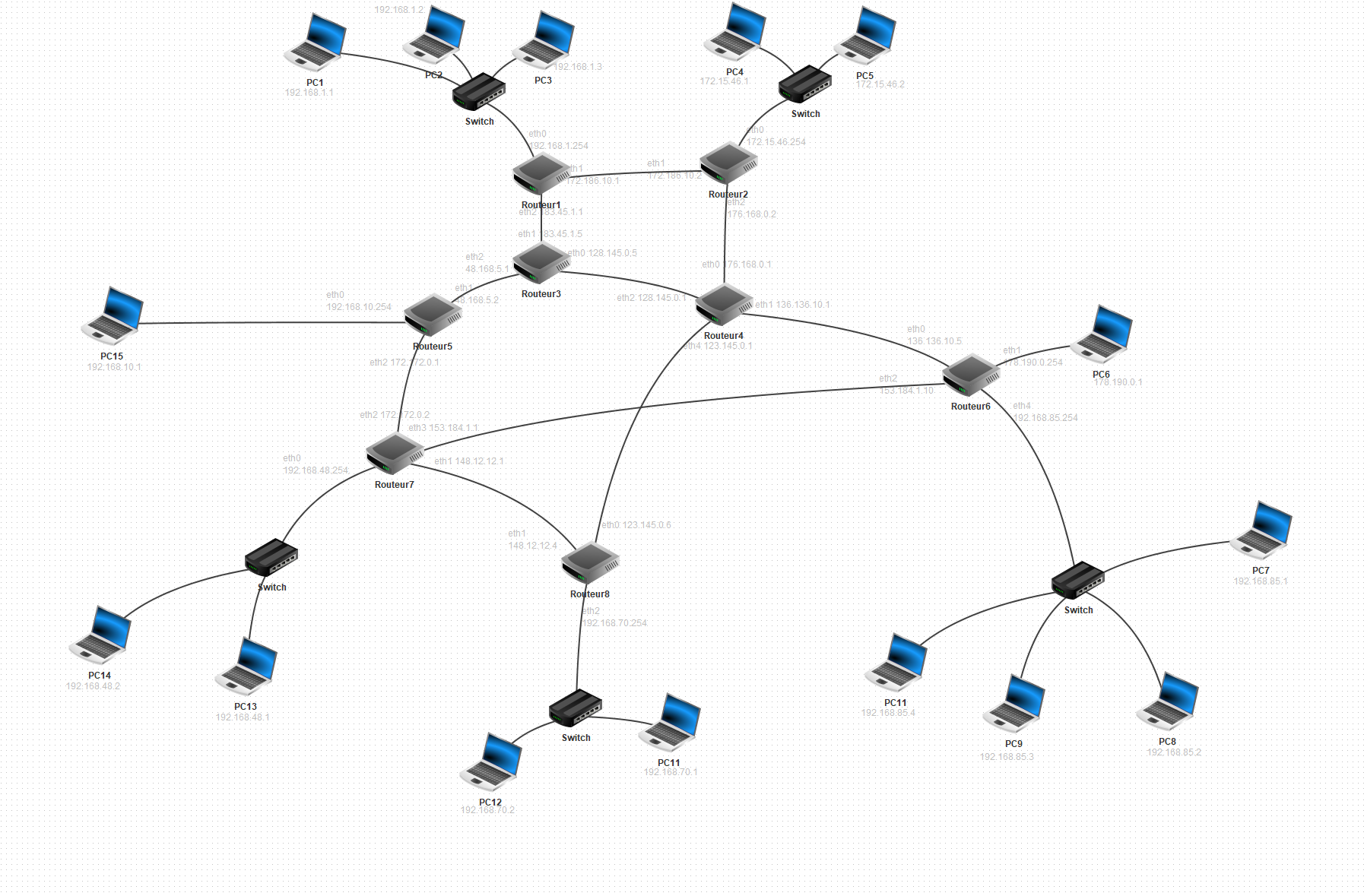

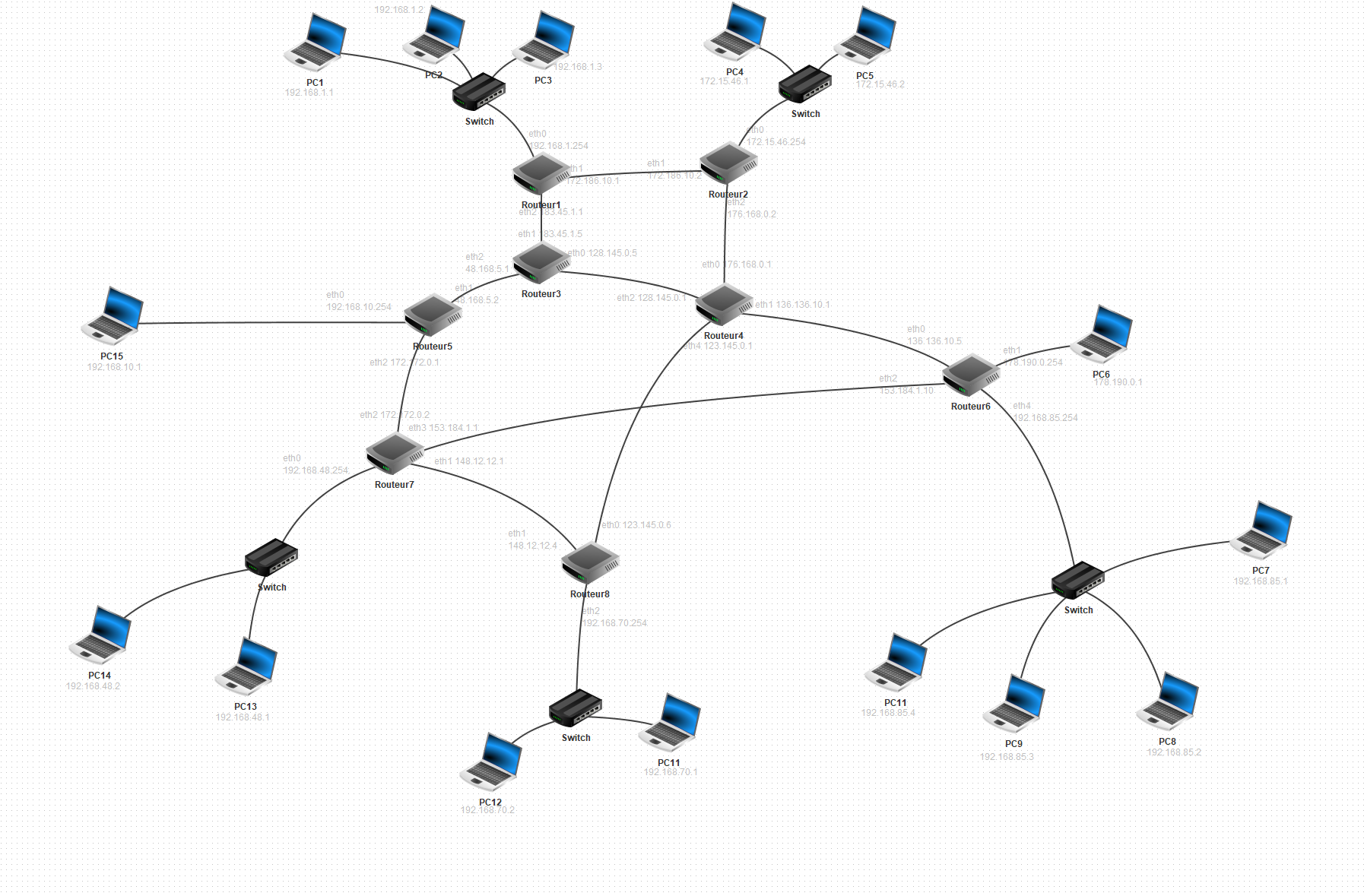

On considère le schéma suivant représentant des réseaux locaux différents, où tous les masques sont en 255.255.255.0.

-

Écrire les tables de routage des routeurs 1, 2 et 3 à l'instant initial.

-

Écrire les tables de routage des routeurs 1, 2 et 3 après un échange d'informations.

-

Que remarque-t-on ?

-

En utilisant le protocole RIP (voir définition et principe), supprimer les entrées redondantes.

-

Écrire les tables de routage des routeurs 1, 2 et 3 après un deuxième échange d'informations..

Pour comprendre le fonctionnement du protocole RIP, commençons par un petit jeu de rôle.

-

On coupe le groupe en quatre pour simuler quatre routeurs

-

On matérialise les liaisons entre les routeurs avec par exemple du scotch orange.

-

On donne à chaque routeur les IP de ses interfaces réseaux, attention les routeurs n'ont à cet instant aucune information sur les autres routeurs, ils n'ont pas le plan du réseau !

-

On donne à chaque routeur une table de routage vide et des feuillets.

-

Chaque routeur remplit sa table de routage avec les réseaux qu'il connaît (à cet instant la table comporte uniquement les réseaux directement reliés).

-

Premier tour: chaque routeur envoie à ses routeurs adjacents les réseaux qu'il connaît avec la métrique.

-

Chaque routeur envoie de nouveau les réseaux qu'il connaît aux autres.

-

Chaque routeur met à jour sa table de routage en tenant compte du protocole RIP.

-

Deuxième tour: chaque routeur envoie de nouveau les réseaux qu'il connaît aux autres.

-

Et ainsi de suite .....jusqu'à la stabilité des tables de routage

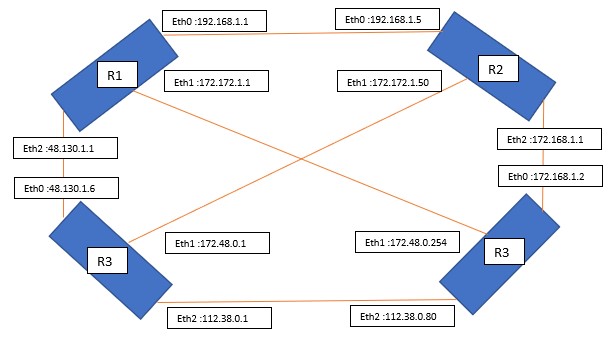

On considère le schéma où tous les masques sont en 255.255.255.0

En vous appuyant sur le protocole RIP, écrire la table de routage du routeur 2.

On considère le schéma où tous les masques sont en 255.255.255.0

En vous appuyant sur le protocole RIP, écrire la table de routage du routeur 5.

Le protocole OSPF

Définition et principe

Le protocole OSPF (Open Shortest Path First) est un protocole de routage IP à état de liens

s'appuyant sur

l'algorithme de Dijkstra afin de déterminer la meilleure route (en terme de débit) permettant d'atteindre la destination.

Dans ce protocole le coût est la métrique utilisée (plus il est faible, meilleur est le chemin).

Le coût est lié au débit de la liaison entre les routeurs, il est inversement proportionnel au débit et souvent donné par la relation: $coût=\frac{10^{8}}{débit}$, où $10^{8}$ correspond au débit maximum de 100 Mbps et où le débit est exprimé en bits par seconde.

Si la route possède plusieurs liaisons, le coût total de la route est la somme des coût des liaisons.

Un ensemble de routeurs peut-être modélisé par un graphe pondéré où les sommets sont les routeurs et les poids les coûts.

-

Chaque routeur établit des relations d'adjacence avec ses voisins immédiats en envoyant des messages hello à intervalle régulier (il y a création d'une table de voisinage).

-

Chaque routeur communique ensuite la liste des réseaux auxquels il est connecté par des messages Link-State Advertisements (LSA) propagés de proche en proche à tous les routeurs du réseau.

-

L'ensemble des LSA forme une base de données de l'état des liens Link-State DataBase (LSDB) pour chaque aire (regroupement de plusieurs routeurs), qui est identique pour tous les routeurs participants dans cette aire.

-

Chaque routeur utilise ensuite l'algorithme de Dijkstra, Shortest Path First (SPF) pour déterminer la route la plus rapide vers chacun des réseaux connus dans la LSDB.

-

En cas de changement de topologie, de nouveaux LSA sont propagés de proche en proche, et l'algorithme SPF est exécuté à nouveau sur chaque routeur.

Peut-on avoir une LSDB valide pour l'ensemble des routeurs de l'internet mondial.

Deux vidéo pour comprendre l'algorithme de Dijkstra:

Applications

Calcul du coût:

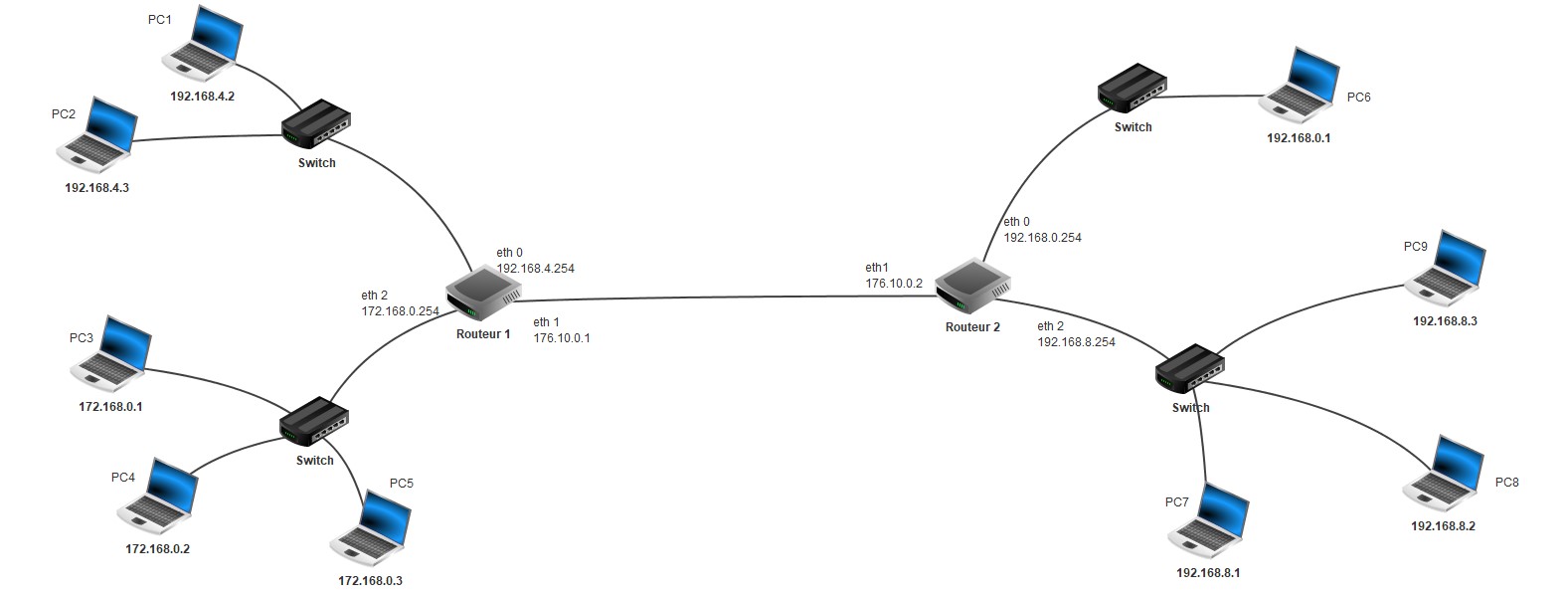

On considère la situation de l'exemple 1 précédent, où la machine PC1 veut communiquer avec PC6

Cependant maintenant nous n'allons pas nous intéresser au nombre de sauts mais au coût des liaisons entre les routeurs.

Considérons que le débit de la liaison entre le routeur 1 et le routeur 2 est de 10 Mbps.

Calculons le coût de la liaison: $coût=\frac{10^{8}}{débit}=\frac{10^{8}}{10^{7}}=10$

Dans cet exemple, il n'y a qu'une seule route, donc pas de protocole de routage.

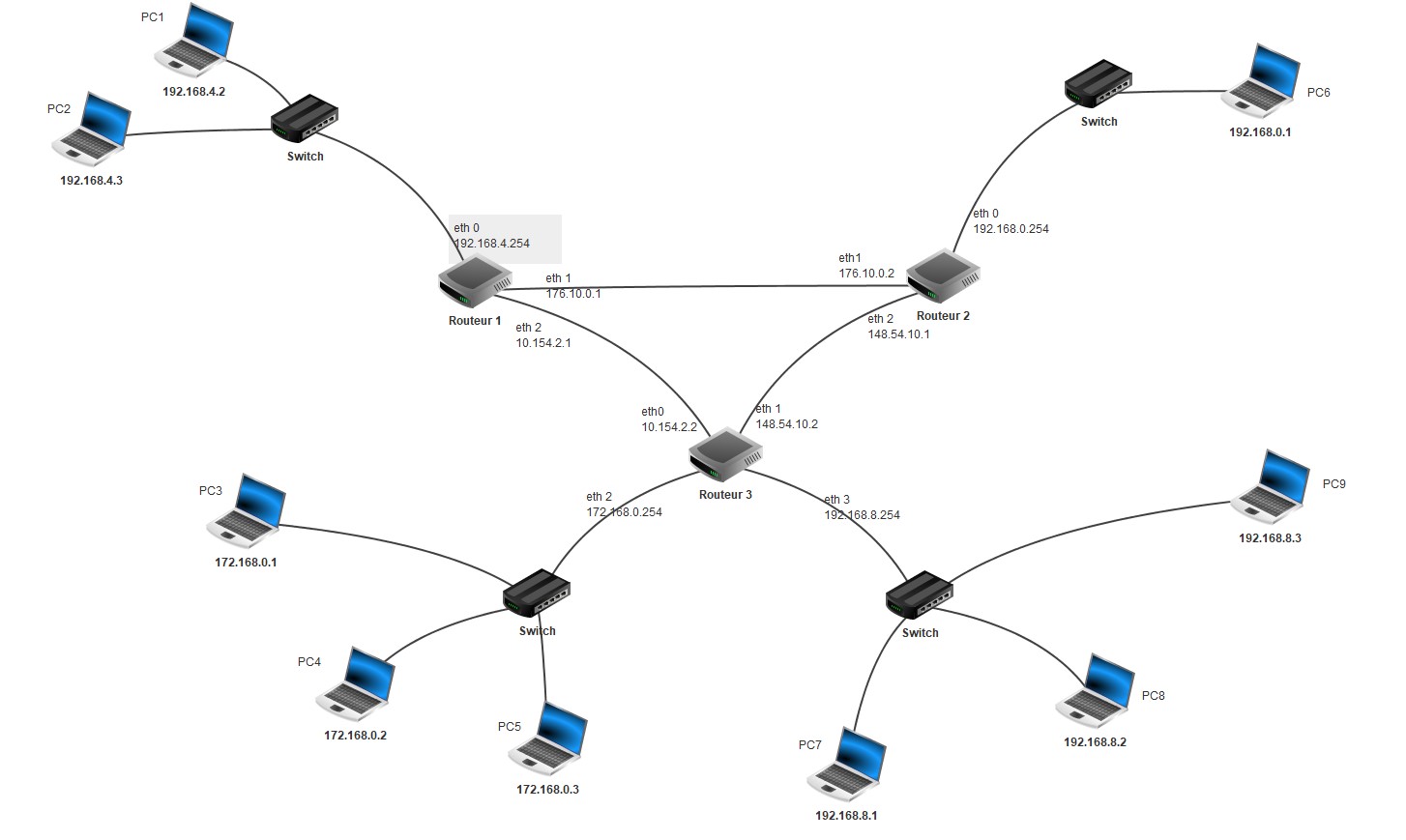

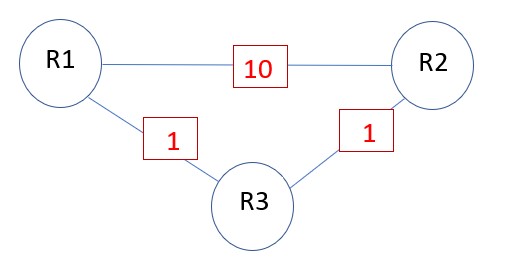

On considère la situation de l'exemple 2 précédent, où la machine PC1 veut communiquer avec PC6

-

Le débit de la liaison entre le routeur 1 et le routeur 2 est de 10 Mbps.

-

Le débit de la liaison entre le routeur 1 et le routeur 3 est de 100 Mbps.

-

Le débit de la liaison entre le routeur 2 et le routeur 3 est de 100 Mbps.

Calculons le coût de chaque liaison: $coût=\frac{10^{8}}{débit}$

-

Le coût de la liaison entre le routeur 1 et le routeur 2 est $coût=\frac{10^{8}}{débit}=\frac{10^{8}}{10^{7}}=10$

-

Le coût de la liaison entre le routeur 1 et le routeur 3 est $coût=\frac{10^{8}}{débit}=\frac{10^{8}}{10^{8}}=1$

-

Le coût de la liaison entre le routeur 2 et le routeur 3 est $coût=\frac{10^{8}}{débit}=\frac{10^{8}}{10^{8}}=1$

Nous pouvons donc représenter notre réseau sous la forme d'un graphe et appliquer l'algorithme de Dijkstra.

Selon le protocole OSPF, le meilleur chemin, c'est à dire celui qui a le coût le plus faible est R1-R3-R2

On considère le schéma où tous les masques sont en 255.255.255.0

-

Le débit de la liaison entre le routeur 1 et le routeur 2 est de 1 Mbps.

-

Le débit de la liaison entre le routeur 2 et le routeur 4 est de 500 bps.

-

Le débit de la liaison entre le routeur 3 et le routeur 4 est de 2 Mbps.

-

Le débit de la liaison entre le routeur 3 et le routeur 1 est de 10 Mbps.

En vous appuyant sur le protocole OSPF, trouvez le meilleur chemin pour faire communiquer PC2 avec PC8.

On considère le schéma où tous les masques sont en 255.255.255.0

-

Le débit de la liaison entre le routeur 1 et le routeur 2 est de 10 Mbps.

-

Le débit de la liaison entre le routeur 1 et le routeur 3 est de 10 Mbps.

-

Le débit de la liaison entre le routeur 2 et le routeur 4 est de 1 Mbps.

-

Le débit de la liaison entre le routeur 3 et le routeur 4 est de 1 Mbps.

-

Le débit de la liaison entre le routeur 3 et le routeur 5 est de 10 Mbps.

-

Le débit de la liaison entre le routeur 5 et le routeur 7 est de 1 Mbps.

-

Le débit de la liaison entre le routeur 4 et le routeur 6 est de 100 Mbps.

-

Le débit de la liaison entre le routeur 4 et le routeur 8 est de 10 Mbps.

-

Le débit de la liaison entre le routeur 6 et le routeur 7 est de 100 Mbps.

-

Le débit de la liaison entre le routeur 7 et le routeur 8 est de 100 Mbps.

En vous appuyant sur le protocole OSPF, trouvez la meilleure route pour faire communiquer PC4 et PC12.

Exercices issus du bac

Exercice de bac difficile sur les masques de sous-réseaux, les tables de routage et le protocole RIP.

Exercice de bac sur l'adressage IP, les masques de sous-réseaux et les protocole RIP et OSPF.

Les différents

auteurs mettent l'ensemble du site à disposition selon les termes de la licence Creative

Commons Attribution - Pas d’Utilisation Commerciale - Partage dans les Mêmes Conditions 4.0

International